Cyber Security & Cyber Resilience Beratung für OT- und IT-Umgebungen

Cyber Security & Cyber Resilience Engineering

VektorSchild ist die Cyber-Security- und Cyber-Resilience-Einheit von Venedix Systems. Wir unterstützen Organisationen bei der Konzeption, Bewertung und dem Betrieb sicherer OT- und IT-Systeme – von frühen Architekturentscheidungen bis hin zu regulatorisch belastbaren Sicherheitsmanagementsystemen.

Wir verstehen Sicherheit nicht als Checkliste oder Dokumentation, sondern als technische und organisatorische Fähigkeit, die unter realen Betriebsbedingungen funktionieren muss.

KontaktTesting & Awareness Services

Effektive Cybersicherheit wird nicht allein durch Technologie erreicht – sie erfordert kontinuierliche Tests von Systemen und Mitarbeitern gleichermaßen. Bei Venedix Systems bietet unsere Einheit VektorSchild praxisnahe, reale Testmethoden an. Diese sind darauf ausgelegt, Schwachstellen aufzudecken, bevor Angreifer es tun, und die Widerstandsfähigkeit Ihres Unternehmens messbar zu stärken.

Phishing-Kampagnen & Awareness-Training

Menschliches Fehlverhalten bleibt einer der häufigsten Eintrittspunkte für Cyber-Vorfälle. Wir führen kontrollierte Phishing-Simulationen durch, die exakt auf die Struktur und die Kommunikationsmuster Ihres Unternehmens zugeschnitten sind. Diese Kampagnen messen die Anfälligkeit, identifizieren Hochrisikobereiche und liefern konkrete Daten für Verbesserungsmaßnahmen.

Die Simulationen werden mit gezielten Awareness-Trainings kombiniert, die Mitarbeiter in die Lage versetzen, Social-Engineering-Versuche, verdächtige Links und Techniken zum Diebstahl von Zugangsdaten (Credential Harvesting) zu erkennen. Langfristig verzeichnen Unternehmen in der Regel eine messbare Reduzierung von risikobehaftetem Verhalten und eine stärkere Sicherheitskultur.

Analyse von SPAM- & Bedrohungsdaten

Unerwünschter und bösartiger E-Mail-Verkehr kann wertvolle Erkenntnisse über laufende Angriffsmuster liefern. Wir analysieren SPAM-Statistiken, die Filterleistung und Bedrohungsindikatoren, um zu bewerten, wie effektiv Ihre aktuellen Abwehrmechanismen Phishing, Malware-Verbreitung und Massenangriffe abwehren. Diese Auswertung hilft dabei, Mail-Gateway-Konfigurationen zu optimieren, Filterregeln zu verbessern und gezielte Kampagnen zu erkennen, die andernfalls unbemerkt bleiben könnten.

Penetration Testing

Um die technische Sicherheit zu bewerten, führen wir strukturierte Penetrationstests durch, die reale Angreifer simulieren, die versuchen, Ihre Systeme zu kompromittieren. Je nach Bedarf können die Tests auf externe Infrastrukturen, interne Netzwerke, Webanwendungen oder Cloud-Umgebungen ausgerichtet sein. Unser Ansatz konzentriert sich nicht nur auf die Identifizierung von Schwachstellen, sondern auch auf die Aufzeigung realistischer Angriffspfade und deren geschäftliche Auswirkungen. Das Ergebnis ist ein klarer, prioritätenbasierter Maßnahmenplan anstelle einer bloßen Liste technischer Befunde.

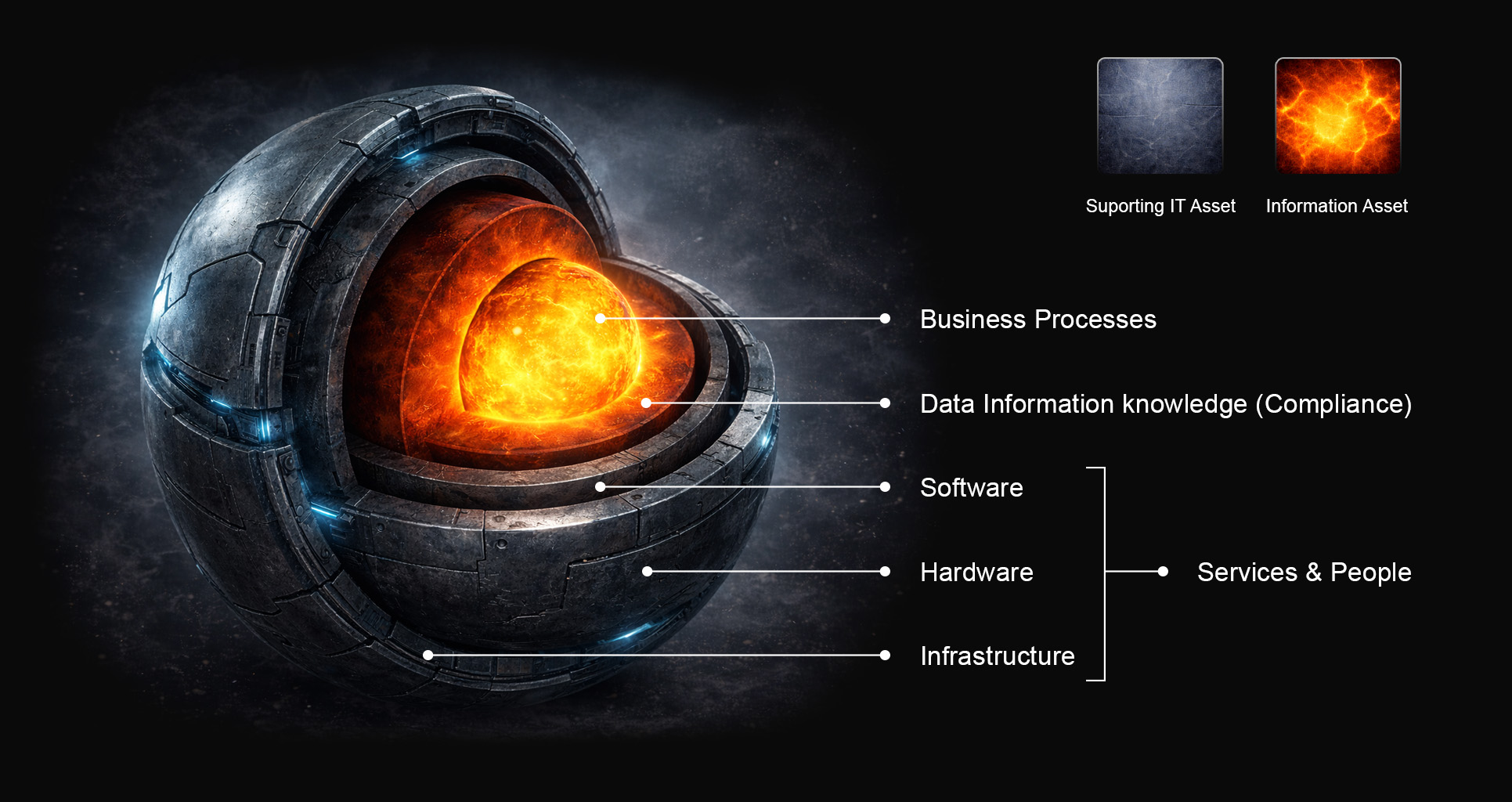

Schichtenmodell der Asset-Sicherheit

Security Engineering

Security Engineering ist der Weg von einem konkreten Sicherheitsproblem zu einer praxistauglichen, umsetzbaren Lösung.

Unsere Arbeit beginnt mit dem Verständnis Ihrer Systeme. Gemeinsam mit Ihren technischen und operativen Experten analysieren wir Architekturen, Schnittstellen, Datenflüsse und reale Anwendungsfälle. Daraus entwickeln wir strukturierte Systemmodelle, die kritische Funktionen, Abhängigkeiten und Angriffsflächen sichtbar machen. Diese Modelle bleiben oft über das Projekt hinaus wertvoll und dienen als lebende Referenz für zukünftige Änderungen.

Auf dieser Grundlage führen wir gezielte Risikoanalysen durch. Unsere Methodik ist flexibel und an regulatorische, organisatorische und branchenspezifische Anforderungen anpassbar – einschließlich CRA, NIS2 und ISO/IEC 62443. Risikoanalysen können eigenständig oder kollaborativ durchgeführt werden. In gemeinsamen Workshops dient die Risikoidentifikation zugleich als praxisnahe Sensibilisierung für Engineering- und Betriebsteams.

Das Ergebnis richtet sich nach Ihrem Bedarf: ein maßgeschneidertes Sicherheitskonzept, die Integration von Sicherheit in neue Systemspezifikationen, die Überprüfung bestehender Konzepte, Sicherheitsanforderungen an Lieferanten oder fokussierte Risikoanalysen sicherheits- oder geschäftskritischer Systeme. Unser Ziel ist immer dasselbe: wirksame Sicherheit, die zu Ihrem System und Ihrer Realität passt.

Security Management

Ein Informationssicherheitsmanagementsystem (ISMS) ist nur dann wertvoll, wenn es im täglichen Betrieb funktioniert.

Wir entwickeln Sicherheitsmanagementsysteme, die in bestehende Strukturen und Prozesse eingebettet sind – nicht als isoliertes Compliance-Artefakt. Ausgangspunkt ist eine Gap-Analyse, die vorhandene Maßnahmen sichtbar macht und gezielt weiterentwickelt.

Unser Ansatz zielt auf schnelle operative Einsatzfähigkeit. Innerhalb kurzer Zeit wird Ihr ISMS nutzbar, prüfbar und handlungsfähig. Langfristig geht die Verantwortung in Ihre Organisation über, während wir eine unterstützende und beratende Rolle einnehmen.

Sicherheitsmanagement muss technisch fundiert bleiben. Deshalb verknüpft VektorSchild Managementsysteme eng mit Security Engineering. Wir unterstützen und schulen Ihre Organisation in Incident Handling, Risikomanagement, Business Continuity, Change Management und Schwachstellenbehandlung – damit Governance-Entscheidungen mit der technischen Realität übereinstimmen.

Bei Bedarf integrieren wir auch den Datenschutz in Sicherheitsmanagementsysteme, einschließlich Privacy Information Management Systems (PIMS) gemäß ISO/IEC 27701.

Schwachstellen, Sicherheitsvorfälle & Cyber Resilience Act (CRA)

Regulatorische Vorgaben wie der EU Cyber Resilience Act (CRA) definieren klare Erwartungen im Umgang mit Schwachstellen und Sicherheitsvorfällen. In der Praxis ist dabei eine saubere Differenzierung entscheidend:

- Allgemeine Schwachstellen

- Ausnutzbare Schwachstellen

- Aktiv ausgenutzte Schwachstellen

- Schwere Sicherheitsvorfälle

VektorSchild unterstützt Organisationen dabei, Schwachstellen und Vorfälle korrekt zu klassifizieren, zu priorisieren und zu behandeln – ohne Überreaktionen und ohne gefährliche blinde Flecken.

Aktuelle Artikel

Fachbeiträge und Analysen von unserem Team

Cloud-Forensik: Digitale Beweissicherung in der Cloud

Die Nutzung cloudbasierter Anwendungen ist rasant gewachsen – von 73% im Jahr 2018 auf über 80% im Jahr 2020. Gleichzeitig kämpfen viele Organisationen weiterhin mit Sicherheitslücken in ihren Cloud-Umgebungen.

Weiterlesen

Chromes Embedding-Modell aus DSGVO-Perspektive: Lokale Verarbeitung ist nicht gleich Datensouveränität

Das neue integrierte Embedding-Modell von Google Chrome ermöglicht die lokale, browserinterne Generierung semantischer Vektoren und reduziert damit die Notwendigkeit, Rohtextdaten an externe KI-Dienste zu übertragen.

WeiterlesenWeitere Einheiten

Entdecken Sie unsere weiteren Beratungseinheiten

Unser Prinzip

Wirksame Sicherheit muss technisch fundiert, operativ realistisch und organisatorisch integriert sein.

Alles andere ist Papierarbeit.

Mit VektorSchild liefert Venedix Systems Cyber Security, die funktioniert – für Engineering, Management, Regulatoren und reale Systeme.

Kontakt